Вразливості в Linux: новий механізм ‘killswitch’

Вразливості в Linux: новий механізм “killswitch”

На минулому тижні було розкрито дві критичні вразливості ядра Linux, що викликало значну стурбованість в спільноті. У відповідь розробники наразі розглядають пропозицію для екстреного механізму “killswitch”, щоб зменшити ризики після публічного розкриття серйозних вразливостей.

Пропозиція механізму “killswitch”

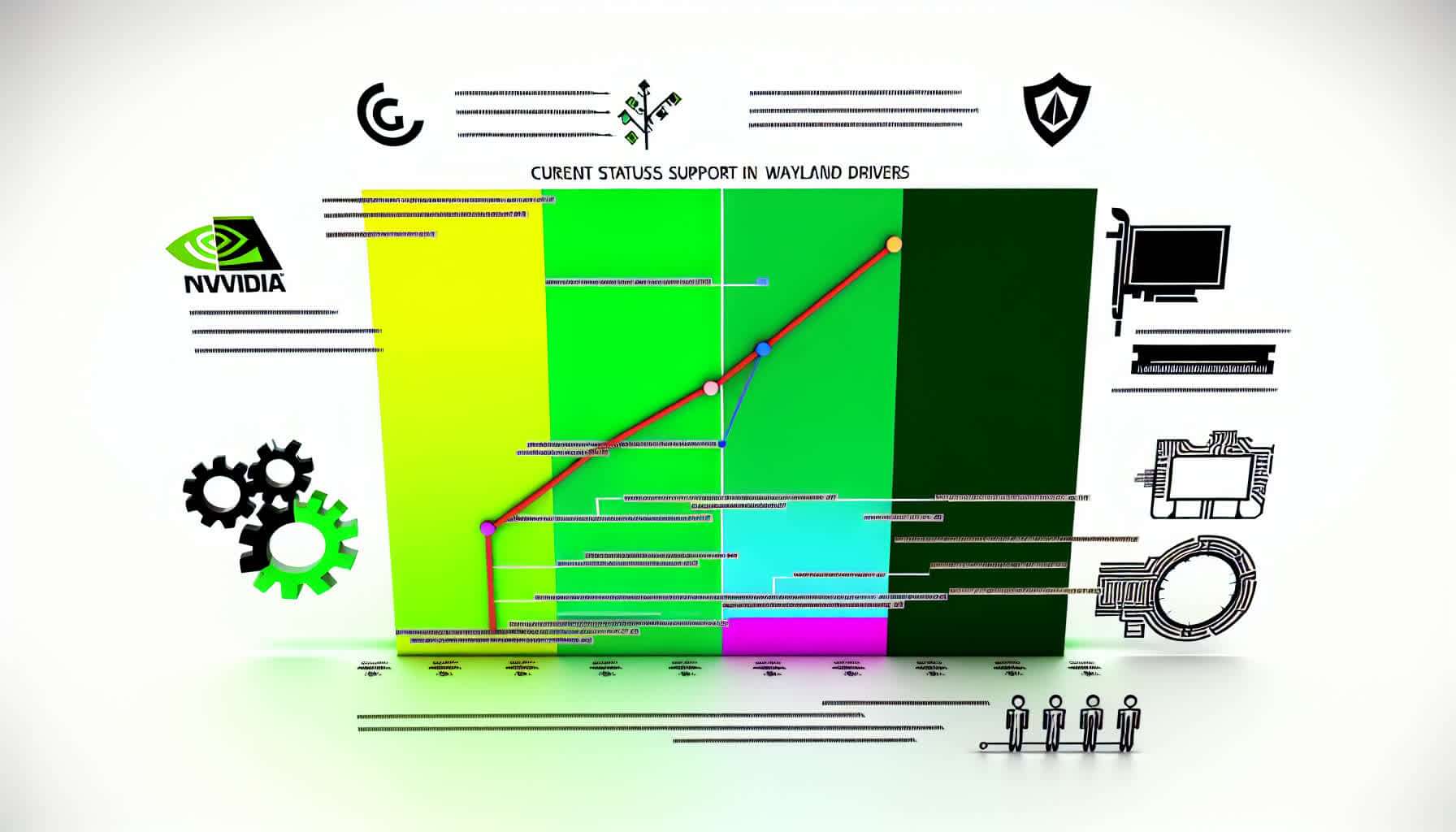

Саша Левін, інженер NVIDIA та співдоглядач стабільного ядра Linux, подав патч, що дозволяє адміністраторам систем тимчасово відключати вразливу функцію ядра в очікуванні оновлення безпеки.

Принцип роботи механізму

Ідея простая: якщо виявлено небезпечний код, ядро може отримати команду припинити використання цієї функції. Замість звичайного виконання, функція поверне помилку. Хоча це не вирішує глибоку вразливість, такий підхід блокує доступ до вразливої частини до моменту отримання виправленого ядра.

Актуальні вразливості ядра Linux

Пропозиція виникла після нещодавніх disclosures вразливостей ядра Linux, таких як Copy Fail і Dirty Frag. Copy Fail має особливе значення, оскільки патч включає само-тест, що стосується CVE-2026-31431, щоб продемонструвати, як “killswitch” може заблокувати уражений шлях AF_ALG.

Хотя Dirty Frag не використовується як прямий тестовий випадок, він також ілюструє загальну проблему: серйозні вразливості ядра можуть бути оголошені публічно до того, як виправлення стануть загальнодоступними. Протягом цього часу адміністраторам може знадобитися тимчасовий метод для зменшення ризиків без очікування повного циклу оновлень.

Доступність та ризики нового механізму

Патч робить цю функцію доступною через інтерфейс securityfs ядра. Привілейований адміністратор може активувати “killswitch” для певної функції, що змусить її негайно зазнати помилки. Ця зміна набирає чинності під час виконання і залишається активною, поки не буде деактивована або система не буде перезавантажена.

Пропозиція спрямована на кодові шляхи, які більшість систем не використовують щодня. Левін наводить такі області, як AF_ALG, ksmbd, nf_tables, vsock та ax25. У деяких середовищах тимчасове відключення цих функцій може бути менш руйнівним, ніж використання ядра з відомою вразливістю.

Обмеження механізму “killswitch”

Проте, функція має очевидні ризики. Патч не включає автоматичних перевірок безпеки, щоб визначити, чи можна безпечно відключити функцію. Вимкнення неправильної функції або повернення невірного значення може зіпсувати роботу системи або викликати нові проблеми. Тому ця функція не призначена для загального використання.

Необхідність оновлення ядра

Важливо зазначити, що цей механізм не є живим патчем. Він не замінює вразливий код на виправлену версію, а лише блокує виконання певної функції. Повне оновлення ядра все ще потрібне для належного усунення вразливості. Це може слугувати як екстрений засіб пом’якшення ризиків до завершення впровадження повного патчу.

Стан патчу “killswitch”

На даний момент патч “killswitch” все ще перебуває на стадії розгляду та ще не прийнятий до ядра Linux.

Детальнішу інформацію можна знайти на офіційному сайті Linux і в повідомленні про новину на сайті розробника.